Alors attention, je vais faire preuve de ma meilleure mauvaise foi, car cette histoire est totalement ridicule :

Word, Excel, PowerPoint… ont le même type de fonctionnalité (exécution de code) avec les Macros.

Outlook, que vous avez presque toujours ouvert, a le même type de fonctionnalité avec les Addins.

Photoshop, Illustrator… ont le même type de fonctionnalité avec les plugins.

Firefox, Chrome… ont le même type de fonctionnalité avec les extensions.

Donc oui, KeePass peut être détourné et tous vos mots de passe peuvent être récupérés, mais cela est connu et documenté depuis des années :

🔗 https://keepass.info/help/kb/sec_issues.html#cfgw

Et KeePass propose des moyens pour sécuriser un peu plus sa configuration :

🔗 https://keepass.info/help/kb/config_enf.html

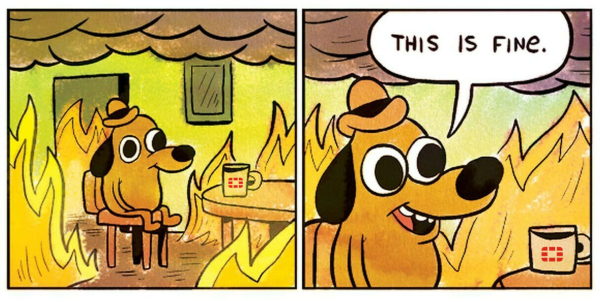

Reste que si un attaquant a accès à votre ordinateur, même avec des privilèges limités, il ne s'agit que d'une question de temps avant qu'il n'ait accès à tout (sauf peut-être sur un ChromeBook en ce qui concerne la persistance).

👉 Est-ce que cela remet en cause KeePass et l’utilisation d’un coffre-fort local ?

La réponse est bien sûr : non 🤣, merci Cap’tain Obvious !

Pour compromettre KeePass, un attaquant doit avoir accès à l’ordinateur (ou, dans certains cas, à un partage réseau distant). Et si un attaquant a accès à votre machine, il finira par tout récupérer (sauf peut-être sur un ChromeBook).

Avoir un gestionnaire de mots de passe, c’est bien, c’est même très bien ! C'est mieux que d’avoir un seul mot de passe pour tous ses comptes (coucou la réutilisation des mots de passe 🫠), et mieux que de stocker ses mots de passe dans un fichier texte ou un Excel…

Si un coffre-fort est utilisé intelligemment, alors vous aurez des mots de passe uniques, longs et complexes pour chaque site/application, et vous ferez des sauvegardes régulières.

Vous pouvez aussi utiliser un gestionnaire en tant qu'application web auto-hébergée comme Bitwarden self-hosted ou en tant que service SaaS comme Bitwarden SaaS service, LastPass, Dashlane, 1Password…

(et cher lecteur, avant que vous ne râliez à propos de LastPass : oui, un coffre-fort en ligne est intéressant, mais il nécessite une analyse préalable des risques, car indirectement, ils auront accès à vos mots de passe ➡️ https://patrowl.io/third-lastpass-hack/)