Comme expliqué dans l'article, la position de l'équipe ImageMagick est claire, et ils sont assez réactifs sur les questions de sécurité. Nous les avons avertis des dangers du parsing SVG et de l'autorisation par défaut des fichiers SVG, mais leur réponse a été celle que nous attendions :

Bien qu'il soit possible de se défendre contre certaines vulnérabilités, telles que l'utilisation du xlink de SVG, grâce à un mécanisme de définition, ce n'est pas une approche de sécurité robuste. Par exemple, le xlink resterait inactif par défaut, sauf si une définition spécifique est fournie. Cependant, cette stratégie est inadéquate, car elle s'apparente à une solution temporaire, et nous serions en permanence en train de réagir aux vulnérabilités émergentes jusqu'à ce que la suivante apparaisse. La politique de sécurité a été conçue spécifiquement pour traiter des exploits potentiellement inconnus. Si un nouvel exploit est découvert, l'utilisateur est protégé en invoquant la politique de sécurité appropriée. Le résultat est une protection immédiate contre l'exploit sans avoir besoin de mettre à jour la distribution binaire.

La sécurité est un compromis entre sécurité et commodité. La nature ouverte d'ImageMagick permet à tout utilisateur d'exploiter toutes les fonctionnalités du package dans un environnement sécurisé, comme Docker, mais la politique de sécurité permet à un administrateur de verrouiller sélectivement des fonctionnalités en fonction de son contexte local, dans un environnement plus ouvert comme un site web public. Pour tout site web public, nous recommandons de désactiver les coders suivants dans la politique de sécurité : MSL, MSVG, MVG, PS, PDF, RSVG, SVG et XPS.

Pour être clair, si vous êtes administrateur de WordPress, vous devez renforcer vos politiques de sécurité par défaut d'Imagick situées dans /etc/ImageMagick-X/policy.xml pour interdire MSL, MSVG, MVG, PS, PDF, RSVG, SVG et XPS (en particulier SVG, qui n'est pas désactivé par défaut et que nous considérons comme l'un des plus dangereux). Même si vous pensez que votre WordPress n'utilise pas cette bibliothèque.

Concernant le plugin lui-même, un grand merci à David Lingren, qui a été très réactif pour le correctif (version 3.10).

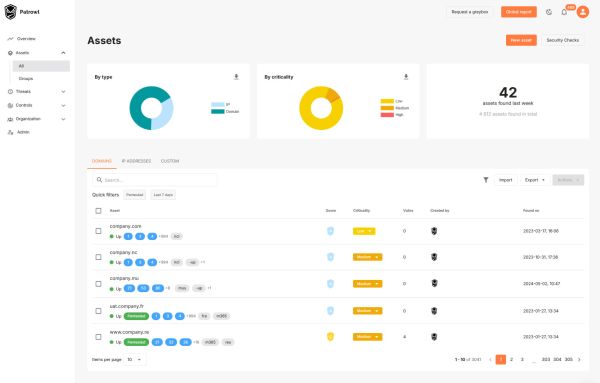

Enfin, tous les clients de Patrowl utilisant ce plugin ont été informés. Les plugins ont été désactivés pendant le processus de patching et ont été réactivés une fois la version 3.10, incluant le correctif, sortie. Certains ont même restreint les bibliothèques Imagick pour plus de prudence.

Chronologie :