Twitch — erreur de configuration serveur et accès aux dépôts internes

Octobre 2021 · 125 Go de données exfiltrées · code source exposé

Une erreur de configuration serveur chez Twitch a permis à un tiers non autorisé d'accéder aux dépôts Git internes. Code source de la plateforme, outils sécurité internes, données de rémunération des streamers : 125 Go de données ont été exfiltrés et publiés sur 4chan en octobre 2021. L'accès initial résultait d'une mauvaise configuration, pas d'une attaque sophistiquée.

SHADOW IT EN CAUSE

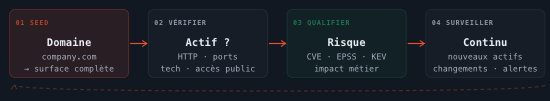

L'investigation a révélé que les serveurs mal configurés étaient accessibles depuis internet. Une cartographie continue de la surface exposée depuis les domaines racines de Twitch aurait identifié les serveurs accessibles, comme le fait un attaquant en phase de reconnaissance.

Volkswagen / Cariad — le bucket S3 ouvert pendant des mois

2024 · 800 000 enregistrements exposés · données de géolocalisation VE

Un bucket cloud de Cariad, l'entité software du groupe Volkswagen, est resté en accès public pendant plusieurs mois. Il contenait des données de géolocalisation de 800 000 véhicules électriques, y compris ceux de personnalités politiques et d'officiers militaires allemands. L'actif n'était surveillé par personne après son déploiement.

SHADOW IT EN CAUSE

À l'échelle d'un groupe international comme Volkswagen, il est structurellement impossible de suivre manuellement chaque service cloud déployé par chaque entité. La surveillance continue des buckets cloud exposés fait partie du périmètre EASM de base. C'est précisément ce type d'actif que les inventaires IT ne capturent pas.

Dedalus Biologie — données de santé de 500 000 Français sur un serveur FTP oublié

2021 · 500 000 patients exposés · amende CNIL de 1,5 M€ · données médicales sensibles

Lors d'une migration de logiciel, Dedalus Biologie a transféré des données personnelles de santé de 500 000 patients français vers un serveur FTP temporaire, non sécurisé et non chiffré. Ce serveur n'a pas été décommissionné après la fin de la migration. Les données — numéros de sécurité sociale, traitements médicaux, informations sur le VIH et les grossesses — ont été exposées sur internet pendant plusieurs mois avant d'être découvertes. La CNIL a condamné Dedalus à 1,5 million d'euros d'amende en avril 2022.

SHADOW IT EN CAUSE

Le serveur FTP n'apparaissait dans aucun inventaire de sécurité après la fin de la migration. Une cartographie continue de la surface exposée depuis les domaines racines de Dedalus l'aurait identifié comme actif joignable depuis internet — exactement le type d'actif oublié que l'EASM détecte en continu.

LE POINT COMMUN

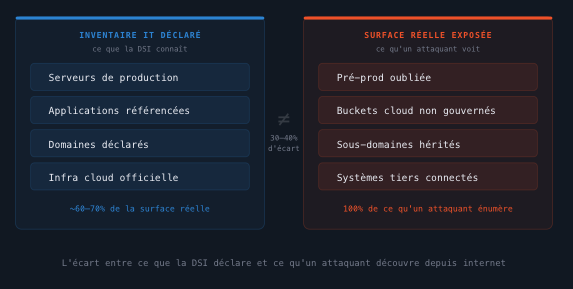

Dans ces trois incidents, les actifs compromis étaient absents des inventaires de sécurité et accessibles depuis internet. Pour Twitch, Volkswagen et Dedalus, une cartographie externe continue aurait identifié les services exposés non référencés avant qu'un attaquant, un chercheur ou un journaliste ne les découvre.