La vulnérabilité est exploitée dans la nature par des attaquants non identifiés (mais semble provenir de quelque part en Asie 😉) et a été repérée par la société Volexity contre l'un de ses clients.

Une fois la vulnérabilité exploitée, un implant classique (sous forme de page JSP) est déployé pour maintenir l'accès et la progression.

Voici l'article de Volexity : https://www.volexity.com/blog/2022/06/02/zero-day-exploitation-of-atlassian-confluence/

Et l'avis de l'éditeur d'Atlassian : https://confluence.atlassian.com/doc/confluence-security-advisory-2022-06-02-1130377146.html

Ce n'est pas la première fois qu'un groupe d'attaquants utilise une vulnérabilité de 0 jour (inconnue du reste du monde) pour compromettre des actifs exposés sur Internet. C'est un comportement qui tend à se généraliser avec la réutilisation de l'exploit, très rapidement après sa publication, par des groupes de cybercriminels.

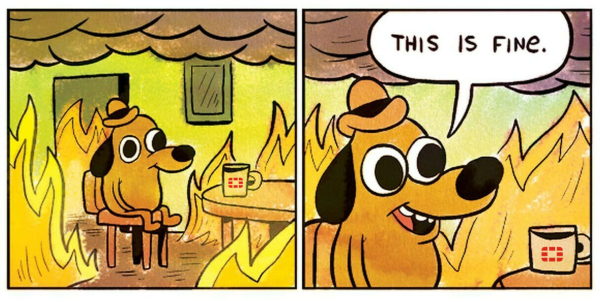

D'ailleurs, maintenant que le code de l'exploit est public, tout le monde scrute Internet pour trouver Confluence et les pirater 😞.

La vulnérabilité

La vulnérabilité est assez triviale à exploiter et permet d'exécuter une commande directement sur le serveur Confluence, sans authentification.

Comme il s'agit d'une injection de commande, elle est très stable et l'exploit fonctionne à chaque fois !

Il suffit d'envoyer la requête suivante à un serveur Confluence (avec la commande injectée en rouge) :